Viele Blogger fragen im Internet nach der WordPress Sicherheit. Wie sicher ist so eine Blog Installation eigentlich? Das Open Source Content Management System wird häufig wegen der Einfachheit halber genutzt. Sehr oft sogar, denn WordPress ist weltweit die beliebteste Blog Software. Aber genau das ist ein Problem. Der Quellcode wird zur Hilfe bei der Weiterentwicklung veröffentlicht.

In diesem Artikel will ich Dir zeigen, wie Du Deinen Blog sicherer machen kannst! Nachdem ich Dir im vorherigen Kapitel gezeigt habe, welche Einstellungen Du vornehmen solltest. Du wirst eine Webseite nie zu 100% schützen können. Du kannst es dem potentiellen Angreifer jedoch deutlich schwerer machen. Meine Tipps verhelfen Dir zu einer höheren WordPress Sicherheit, versprochen.

Inhaltsverzeichnis

Weitere Artikel des Tutorials

- Vorgedanken und Installation

- Einstellungen in WordPress

- Sicherheit optimieren

- WordPress mit SSL-Verschlüsselung

- Impressum, Datenschutz, Rechtliches

- Themes für mehr Persönlichkeit

- Mit Plugins WordPress erweitern

- Wie Du Artikel schreibst

- Menüs mit Inhalten verbinden

- WordPress für SEO optimieren

- Die Ladezeiten von WordPress optimieren

- In wenigen Minuten Backups machen

- Mit WordPress Geld verdienen

Wieviel Sicherheit bietet WordPress?

Content Management System

Grundsätzlich ist es schon eine gute Entscheidung auf ein Content Management System zu setzen. Falls Du Dich gerade fragst, was ein Content Management System (CMS) ist. Hier eine kleine Definition, denn der Begriff läuft Dir im Artikelverlauf noch häufiger über den Weg.

Ein Content-Management-System (kurz CMS, deutsch Inhalts Verwaltungssystem) ist eine Software zur gemeinschaftlichen Erstellung, Bearbeitung und Organisation und Darstellung von digitalen Inhalten (Content) zumeist zur Verwendung in Webseiten, aber auch in anderen Medienformen. Diese Inhalte können aus Text- und Multimedia-Dokumenten bestehen. Ein Autor mit entsprechenden Zugriffsrechten kann ein solches System in vielen Fällen ohne oder mit wenig Programmier- oder HTML-Kenntnissen bedienen, da die Mehrzahl der Systeme über eine grafische Benutzeroberfläche verfügt.

Quelle: Wikipedia zu CMS Systemen

CMS und WordPress Sicherheit

Ein CMS bietet Dir nicht nur viele nützliche Funktionen, sondern wird in der Regel von erfahrenen Programmierern erstellt. Aus diesem Grund ist die WordPress Sicherheit im Allgemeinen sehr hoch. Zumindest wenn Du die Updates regelmäßig einspielst. Die Entwickler versuchen mit den stetigen Updates Sicherheitslücken zu schließen, möglichst wenig Angriffsfläche zu bieten.

Mit einer selbst programmierten Webseite kann das nicht immer gewährleistet werden. Denn die Aktualisierung kostet meistens jede Menge Zeit. Kommt allerdings etwas auf die Art und Weise, die Programmiersprache und den Umfang der Webseite an.

Wie kannst Du Deinen Blog sicherer machen?

Halte WordPress aktuell

Die größte Sicherheitslücke ist veraltete Software. Sie macht es Angreifern sehr einfach in ein System einzudringen. Warum? Weil bereits bekannte Fehlerquellen nicht geschlossen wurden. Aus diesem Grund solltest Du WordPress stets up to Date halten. Das bedeutet nicht, dass Du eine Stunde nach einem Update, dieses bereits installieren musst.

Manchmal ist es sogar sinnvoll Updates ein paar Tage später vorzunehmen, um erste Tests anderer Webseiten abzuwarten. Dann haben sich größere Probleme bereits gezeigt und sind durch die Entwickler der Plugins behoben. Du solltest jedoch keine Monate warten, besonders wenn es akute Sicherheitsprobleme gab. Aktualität ist ein wichtiger Bestandteil der WordPress Sicherheit!

Hol Dir mein eBook! » Auf über 500 Seiten bringe ich Dir nicht nur WordPress näher. Sondern auch was einen erfolgreichen Blog ausmacht und was Du tun musst. Ein Must-Have für jeden angehenden Blogger oder Blogger die mehr Erfolg suchen. Sicher Dir gleich jetzt Deinen Download! Einfach den Button anklicken und mehr erfahren.

Aktualisiere regelmäßig die Plugins und Themes

Die Plugins hatte ich zuvor bereits angesprochen. Diese sind neben der WordPress Software selbst eines der größten Angriffsflächen. Du solltest daher Plugin Updates genauso regelmäßig wie Core Updates einspielen. Nur aktuelle Software schützt Dich richtig! Die Begründung ist hier genau dieselbe wie zuvor bei den WP Updates.

Versuche so wenig Plugins wie möglich zu nutzen

Je mehr Quellcode eine Webseite hat, desto anfälliger ist diese. Insbesondere weil die Plugins von verschiedenen Autoren erstellt werden. Ein einziges Plugin mit einer Sicherheitslücke reicht aus, um Hackern Zugriff zu gewähren. Das kann Schadsoftware sein die eingebunden wird. Der Angreifen kann aber auch Daten abgreifen. Zum Beispiel E-Mail Adresse von Newslettern.

Umso weniger Erweiterungen Du einsetzt, desto geringer ist die Angriffsfläche. Versuche daher nicht jede kleine Aufgabe mittels einem weiteren Plugin zu erledigen. Frage Dich stattdessen, ob Du das geplante Vorhaben nicht auch ohne ein Plugin realisieren kannst. Wenn Du weniger Plugins im Einsatz hast, erhöhst Du zwangsläufig die WordPress Sicherheit!

Sortiere für mehr WordPress Sicherheit alte / nicht genutzt Plugins aus

Außerdem rate ich Dir von Zeit zu Zeit zu prüfen, ob Deine eingesetzten Plugins nicht veraltet sind. Sollte das der Fall sein, wäre es sinnvoll neuere Plugins zu suchen und die alten zu deaktivieren. Wenn das neue Plugin gut läuft, lösche das alte komplett. Erfahrungsgemäß können hier bereits 12 Monate ohne Aktualisierung gefährlich sein.

WICHTIG: Nicht genutzte Plugins solltest Du nicht nur deaktivieren! Deaktivierte Plugins sind trotzdem potentielle Schwachstellen. Aus diesem Grund solltest Du diese komplett löschen, um maximale Sicherheit zu gewährleisten.

Installiere nur Plugins und Themes aus sicheren Quellen

Wer in WordPress Sicherheit haben möchte, darf nicht naiv sein. Gefahren lauern überall und ein Befall des eigenen Blogs, kann teuer werden. Daher solltest Du nur Themes und Plugins aus sicheren Quellen installieren. Aber vertraue den sicheren Quellen nicht völlig blind! Hierzu im nächsten Punkt mehr. Was heißt sichere Quelle? Nun manche Anbieter scannen vor der Veröffentlichung die Plugins auf Virenbefall. Seriöse Anbieter werden das stets tun.

Zum Beispiel alle Plugins die Du direkt im Backend Deines WordPress installieren kannst. Diese werden in die WP Plugin Datenbank aufgenommen und können im Adminbereich oder auf der Internetseite heruntergeladen werden. Diese sind immer geprüft, was aber keine 100%ige WordPress Sicherheit gewährleistet. Du solltest dennoch Vorkehrungen treffen.

Scanne Plugins und Themes vorher mit Virenprogrammen

Meine Empfehlung: Installiere Themes und Plugins mit einer ZIP Datei über Dein FTP Programm. Denn Du hast so die Möglichkeit die einzelnen Dateien mit einem Virenprogramm / Malwarescanner vorab zu prüfen. Auf Chip gibt es einen umfassenden Vergleich von Virenscannern. Im Download Bereich der Computerbild findest zudem eine Vielzahl guter Malware Scanner. Ich rate zusätzlich einen sichereren SFTP oder FTPS zu nutzen. Damit werden Deine Daten verschlüsselt übertragen. Aber nicht jeder Hoster bietet diese in den günstigen Paketen an.

Solltest Du nicht in den Genuss kommen, achte darauf, dass dein FTP Programm die Daten nicht unverschlüsselt übermittelt. Ich nutze über Filezilla zum Beispiel TLS Übertragungen. Unverschlüsselte FTPs übertragen Daten im Klartext, auch Benutzername und Passwort. Wer sich dazwischen schalten kann, hat die Eintrittskarte auf Deinen Server. Übrigens können die heutigen FTP Programme meistens allen verschlüsselte Daten transferieren. Du musst also nur die Einstellungen anpassen.

Verwende für den Admin ein sicheres Passwort

Die halbe Miete für hohe Sicherheit sind sichere Passwörter. Wenn Du eine gewisse Länge einhältst, hat es ein Angreifer richtig schwer. Übrigens wird dem regelmäßigen Ändern der Passwörter keine Sicherheit mehr nachgesagt. Vergleiche hierzu: Gdata Artikel.

Der Einfachheit halber möchte ich hier auf die allgemeinen Grundsätze für sichere Passwörter verweisen. Die Verbraucherzentrale hat einen Leitfaden für sichere Passwörter herausgegeben. Dort findest Du jede Menge weitergehende Informationen zu diesem Thema.

Übrigens gilt das für Alle sensiblen Bereiche. Es nützt Nichts wenn WP Passwörter sicher sind, der Nutzer beim Hoster (Adminbereich, FTP etc.) aber als Passwort 123456 verwendet.

Begrenze die maximalen Login Versuche

Sogenannte Brute Force Attacken basieren auf Hochleistungsrechnern. Diese versuchen in kürzester Zeit enorm viele Nutzernamen / Passwörter Kombinationen. Die Angreifer hoffen, dass der Webmaster zu einfache Passwörter erstellt hat. „123456“, „password“ etc. sind binnen weniger Sekunden geknackt. Jedes weitere Zeichen erschwert es exponentiell. Die Angreifer verwenden sehr gute Rechner mit hoher Leistung. Die Scripte sind zudem sehr umfangreich. Es werden Zahlenkombinationen und teilweise auch Wörter verwendet.

Aber ab einer bestimmten Länge des Passwortes wird ein guter Rechner genauso an seine Grenzen stoßen. Das A und O um sich vor solchen Attacken zu schützen ist also bereits das Passwort an sich. Mit begrenzten Login Versuche kannst Du das zusätzlich verzögern. Dann können die Bots nach diversen Fehlversuchen für eine Zeit ausgesperrt werden. Du gewinnst jede Menge Zeit. Der Angreifer wird das schnell bemerken und sich ein anderes Ziel suchen.

Ich empfehle Dir hier das Plugin Limit Login Attempts Reloaded. Dieses bietet zusätzlich noch XMLRPC Schutz. Die meisten Blogger verwenden XMLRPC ohnehin nicht.

Erstelle regelmäßig Backups

Regelmäßige Backups erhöhen die WordPress Sicherheit zwar nicht. Mit deren Hilfe kannst Du allerdings Daten wiederherstellen. Ohne ein regelmäßiges Backup kann es passieren, dass Du viele Inhalte verlierst. Nicht nur Kommentare, Bilder u. Ähnliches. Ganze Artikel könnten nicht mehr rekonstruiert werden. Das wäre doch wirklich sehr schade!

Zudem können schwerwiegende Auswirkungen eintreten, die Einfluss auf den Erfolg Deines Blogs haben. Google Rankings können sich verschlechtern oder gar gänzlich verloren gehen. Darum täglich Backups machen. In den meisten Fällen kann Dich Dein Hoster hier unterstützen. Die meisten Hoster machen selbst Backups. Aber verlass Dich nicht darauf. Was wenn dieser gehackt wird oder die Festplatte zerstört wird?

Darum erstelle selbst ein PHP Script und lass es mit einem Cronjob in der Nacht laufen! Ich nutze dazu folgende Variante. Beachte bitte, dass Du dafür entsprechend viel Speicherplatz benötigst. Außerdem solltest Du das backup Verzeichnis gesondert mit htaccess sichern. Und Du musst die Datei regelmäßig runterladen!

<?php

######## PHP Einstellungen ########

@error_reporting(E_ALL ^ E_WARNING);

@ini_set("max_execution_time", 300);

@ini_set("memory_limit", "256M");

######## SQL Einstellungen ########

$db_name = "username";

$db_passwd = "password";

$sql_file = "namedatenbankfile.sql";

######## SQL Backup ########

if ( file_exists($sql_file) or file_exists($sql_file . ".gz") )

{

unlink('namedatenbankfile.sql.gz');

}

exec("mysqldump -u $db_name -p'$db_passwd' --allow-keywords --add-drop-table --complete-insert --quote-names $db_name > $sql_file");

exec("gzip $sql_file");

$datei = $sql_file . ".gz";

######## FTP Backup ########

$ftp_file = "nameftpfile.ftp";

if ( file_exists($ftp_file) or file_exists($ftp_file . "tar.gz") )

{

unlink('nameftpfile.ftp.tar.gz');

}

// Zu sicherndes Unterverzeichnis. Bleibt leer, wenn gesamter Account gesichert werden soll.

$verzeichnis = "";

// Auszuschließende Ressourcen, ggfs. Ordner des Hosters ausschließen

$ignorieren = array("*.sql.gz", "*.tar.gz", "*.tgz");

// PEAR-Klasse einbinden und Archiv erstellen

$pfad = preg_replace('/(\/www\/htdocs\/\w+\/).*/', '$1', realpath(__FILE__));

include "Archive/Tar.php";

$archivname = $ftp_file . ".tar.gz";

$archiv = new Archive_Tar($archivname, true);

$archiv->setIgnoreList($ignorieren);

$archiv->createModify($pfad.$verzeichnis, "", $pfad);

?>Bitte beachte, dass dieses Script ggfs. bei Deinem Hoster nicht funktioniert. All-Inkl.* stellt dies den Kunden in der Hilfe zur Verfügung. Mitunter könnten einige Funktionen / PHP Klassen etc. bei Dir nicht funktionieren. Im Zweifel kontaktiere Deinen Provider!

Verwende wenn möglich die neuste PHP / SQL Version

Nicht nur WordPress an sich bekommt regelmäßig Updates. Programmiersprachen entwickeln sich ebenfalls weiter. Aber neue Funktionen sind nicht automatisch vorhanden. Du musst für Deinen Webspace die PHP Version festlegen. Veraltete PHP oder SQL Versionen sind zudem anfälliger für Angriffe. Die Sicherheit steht dort genauso im Fokus.

Im Zweifelsfall kontaktiere Deinen Hoster, um zu erfahren, wie Du die PHP Version anpassen kannst. Bei All-Inkl.com*, meinem Anbieter, kann ich das bequem im Adminbereich selbst vornehmen. Innerhalb weniger Minuten ist die Änderung vorgenommen.

Vorsicht: Nicht Alle Plugins sind mit höheren PHP Versionen kompatibel. Das kann unter Umständen zu Fehlern führen. Prüfe daher ob alle Plugins kompatibel sind.

Deaktiviere die Registrierung

Viele Blogs / Webseiten die mit dem Content Management System WordPress betrieben werden, brauchen keine registrierten Nutzer. Kommentare können allein mit Name / E-Mail abgegeben werden. Da braucht es keine Registrierung. Sofern Du keinen Mitgliederbereich anbieten willst, kann das Deaktivieren der Registrierung für mehr Sicherheit sorgen. Sobald Du dann bei den Benutzern einen Neuen findest, solltest Du hellhörig werden. Das ist bei einigen Plugins bereits vorgekommen.

Verändere die URL für den Login

Der Login Bereich für WordPress ist den meisten Angreifern bekannt. Diese versuchen darüber ins System zu kommen. Wenn Du die Loginseite jedoch verschiebst, muss ein Angreifer die „neue“ Seite erst finden. Das kann daher schon eine Option sein, WordPress sicherer zu machen. Um den Login zu verschieben kannst Du entweder die Datei manuell verlegen oder ein Plugin installieren. Sofern Du die Login Versuche beschränkst, finde ich diese Methode relativ überflüssig. Sofern Du die Benutzerverwaltung benötigst, macht ein Plugin mehr Sinn. Zum Beispiel WPS Hide Login.

Zwei Faktor Authentifizierung

Alle großen Webseiten bzw. Unternehmen haben bereits auf die sogenannte Zwei Faktor Authentifizierung umgestellt. Ob nun Online Shopping oder Online Banking. Dort kommt die Zwei Faktor Anmeldung bereits zum Einsatz. Du verwendest wie gewohnt Deine Zugangsdaten, bekommst aber zusätzlich einen Code per SMS, E-Mail oder andere Weise. Erst nach korrekter Eingabe hast Du Zugriff auf die Inhalte. Für WordPress gibt es ebenfalls entsprechende Plugins, u. A. Two-Factor, Two Factor Authentification und Google Authenticator.

Möchtest Du Dich mit anderen Bloggern austauschen? Geschätztes Mitglied einer Community werden? Dann tritt gern meiner Facebook Gruppe zum Bloggen, SEO und Marketing bei.

Rest API beschränken

Ein neues Sicherheitsrisiko stellt die WordPress Rest API dar. Mittels dieser können sich Angreifer nicht nur die Liste aller Besucher einer Webseite anzeigen lassen. Dort steht dann unter Anderem die Benutzer ID der Datenbank. Daneben können über die Rest API noch andere Dinge angestellt werden. Für die WordPress Sicherheit also nicht so förderlich.

Das Problem, Du kannst die Rest API leider nicht einfach deaktivieren. Einige Plugins oder Funktionen bauen darauf auf. Zum Beispiel der Gutenberg Editor. Aber wenn Du keine Benutzerregistrierung zulässt, kannst Du die API auf eingeloggte Nutzer beschränken. Das geht bequem mit diesem Code in der functions.php Datei in Deinem Theme. Aber bitte beachte, nach einem Update muss der Code erneut hinzugefügt werden!

add_filter('rest_authentication_errors', function($result) {

if (!is_user_logged_in()) {

return new WP_Error('rest_API_cannot_access', array( 'status' => rest_authorization_required_code()));

return $result;

}

});ACHTUNG: Es gibt Webseiten bei denen es nicht möglich ist diesen Schritt durchzuführen, weil Kommunikation nach außen / innen notwendig ist.

Einen ausführlichen Beitrag zur Rest API von WordPress findest Du auf dem Blog von Kulturbanause. Dort findest Du noch andere Alternativen für die WordPress Sicherheit wegen der Rest API.

HTTPS / SSL verwenden

Eine sichere Verbindung ist nicht nur ein Ranking Faktor für Suchmaschinen. Sie ist ebenfalls extrem wichtig, um Deinen Blog sicherer zu gestalten. Entsprechende Zertifikate werden von allen gängigen Hostern angeboten. Du musst dann nur noch dafür Sorge tragen, dass Besucher stets auf https Inhalte weitergeleitet werden. Das kann mittels htacces verwaltet werden. Manche Hoster bieten es im Adminbereich als Einstellung an. Ansonsten kannst Du eine Weiterleitung per Plugin bewerkstelligen.

Ich würde aber eher von einem Plugin abraten. Wie einfach eine htaccess Umleitung ist zeigt Dir dieser Beitrag von reDim. Verwenden solltest Du außerdem sogenannte HTTP Security Header. Damit kannst Du es dem Angreifer noch schwerer machen. Welche Header es gibt und wie Du diese verwendest, zeigt Dir das Team von Kulturbanause in seinem Beitrag.

Dort gibt es ebenfalls den Workaround für WordPress über einige Filter, die Du mittels des Child-Themes Deines Blogs setzen kann. Ich empfehle Dir allerdings nach dem Einbinden Deine Webseite zu prüfen. Einige der Filter verhindern zum Beispiel einige CSS Befehle. Dann solltest Du die Filter anpassen und die entsprechenden Quellen zulassen.

WordPress Sicherheit Plugins

Der Markt für WordPress Sicherheit Plugins boomt. Täglich werden tausende Webseiten gehackt. Es gibt sogar einen live Zähler. Das macht die Sicherheit zu einem wichtigen Bestandteil eines Blogs. Die Anbieter eines Plugins versuchen mit diesem Boom etwas Geld zu verdienen. Zwar gibt es einige kostenlose Plugins, die im Funktionsumfang allerdings beschränkt sind. Viele Premium Varianten umfassen sogar schon Schadsoftware Beseitigung, sind dementsprechend teuer.

Natürlich kannst Du solche einsetzen. Ich glaube das es wichtiger ist sich auf den starke Passwörter und wenig Code zu konzentrieren. Zumal oft in Verbindung mit Sicherheits Plugins Performance Probleme berichtet werden. Stell Dir das wie einen Livescanner beim Antivirusprogramm vor. Läuft dieser, ist Dein Computer wesentlich langsamer. Das trifft auf eine Webseite die gescannt wird ebenfalls zu. Wenn Du Dir entsprechende Anbieter ansehen willst, hier einige gute Plugins:

Tabellen Präfix ändern

Wer das beliebteste Content Management System der Welt nutzt, hat eine Datenbank im Einsatz. Damit die Installation schnell geht und die Wartung / Erweiterung einfacher ist, verwendet WordPress immer die selben Tabellen-Namen. Diese können mit einem Präfix verändert werden. Wenn Du dies tust, machst Du es Angreifern schwerer. Diese müssen erst die korrekten Tabellen finden.

Aber anders betrachtet, ist das nur eine minimale Hürde. Denn wer in der Datenbank drin ist, findet das ganz schnell heraus. Außerdem ist ein nachträgliches Ändern schwieriger. Das muss direkt bei der Installation erfolgen, wie Du meinem WordPress Tutorial entnehmen kannst.

wp-admin mit htaccess zusätzlich absichern

Eine weitere Möglichkeit WordPress sicherer zu gestalten ist eine zusätzliche Absicherung des Adminbereichs mit htaccess. Der Nachteil an dieser Variante: Es könnte ggfs. zu Problemen mit Plugins kommen, die auf den Adminbereich zugreifen (müssen). Für den Schutz ist es allerdings eine gute Möglichkeit. Nur sollten Benutzername / Passwort sich vom WP Admin User unterscheiden. Ich selbst nutze es nicht, da ich der Meinung bin, dass die Sicherheit mit Aufmerksamkeit, sicheren Passwörtertn und aktueller Software ausreichend ist.

Backend Dateibearbeitung deaktivieren

Sofern sich ein Hacker Zugriff zum Admin User verschafft hat, kann er ggfs. im Backend Änderungen an Dateien vornehmen. Zumindest wäre das mein erster Versuch wäre ich Hacker. Diese Berechtigung kann mittels der functions.php Datei gesperrt werden. Dann müsste der Angreifer noch zusätzlich Zugriff auf den FTP Server haben, um Dateien zu verändern. Dazu musst Du einfach nur folgenden Befehl in die functions.php hinzufügen.

define('DISALLOW_FILE_EDIT', true);Du solltest aber bedenken, dass bei Theme Updates die functions.php überschrieben wird. Dieser Schutz könnte daher gelöscht werden. Ein Child Theme könnte hierfür eine Abhilfe schaffen.

Die richtige Datei- und Ordnerberechtigung

Was einen erheblichen Anteil zur WordPress Sicherheit beitragen kann, ist die korrekte Datei- und Ordnerberechtigung. In vielen Hilfeforen oder Facebook Gruppen haben die Seitenbesitzer die Berechtigung 777 vergeben. Das kann ein großes Manko sein. Derart viele Rechte braucht es in der Regel nicht. Während Dateien lediglich 644 benötigen, sollten Ordner 755 besitzen. Die wp_config.php braucht sogar nur 400!

Was heißen diese Zahlen denn genau? Das hat Wikipedia ziemlich gut beschrieben: Chmod Rechte. Diese Rechte kannst Du übrigens bequem mit Deinem FTP Programm setzen. Es gibt auch fertige Scripte, welche das für Dich erledigen. Benutzung aber auf eigene Gefahr. Ich würde zur eigenen Lösung raten. Das geht mit FTP ziemlich zügig, da Du die Rechte nach unten Vererben lassen kannst! Ich habe das mal getestet. Bei meinem Blog hat die manuelle Lösung gerade einmal 5 Minuten gedauert.

Die wp-config in WordPress sichern

Zuvor hatte ich die wichtigste Datei von WordPress bereits angesprochen. Die wp-config.php speichert die Datenbank Zugangsdaten. Darum braucht sie unbedingt Deine Aufmerksamkeit! Durch setzen der richtigen chmod Rechte hast Du schon viel getan. Aber Du kannst noch mehr tun.

Verschiebe die wp-config an einen anderen Ort

Verschiebe die Datei an einen anderen Ort. Dann gehen Angriffe ins Leere, weil die Datei woanders liegt. Das Verschieben als WordPress Sicherheits-Maßnahme wurde bereits in diesem Forum heiß diskutiert. Die Mehrheit hat dies jedoch als empfehlenswert betrachtet. Das coole an WordPress: Das übergeordnete Ordner Element wird standardmäßig durchsucht. Dann brauchst Du Nichts verändern, lediglich die Datei eine Ebene nach oben verschieben.

Bei manchen Hostern funktioniert das leider nicht. Darum musst Du aber nicht auf diese Maßnahme verzichten, die für deutlich mehr Schutz sorgt. Stattdessen leitest Du einfach auf eine andere Datei weiter. Wie dieser Trick funktioniert wird in diesem Beitrag sehr gut beschrieben.

Schütze die wp-config.php mit htaccess

Sehr simpel und einfach: Richte einen htaccess Schutz für Deine wp-config.php ein. Wenn Du sie bereits verschoben hast, achte darauf, dass der Schutz an diesem Ort zur Wirkung kommt, sprich dass Du die htaccess Datei dort platzierst. In der htaccess kannst Du dann folgende Werte eingeben:

# Verbietet allen den Zugang zur wp-config

<files wp-config.php>

order allow,deny

deny from all

</files>Außerdem solltest Du zusätzlich noch die htaccess Datei selbst schützen. Das macht es noch schwieriger für potentielle Angreifer bzw. erhöht die WordPress Sicherheit. Dazu einfach noch folgenden Code in der selbigen htaccess Datei einfügen.

#Zugriffe auf .htaccess verhindern

<files ~ "^.*\.([Hh][Tt][Aa])">

order allow,deny

deny from all

satisfy all

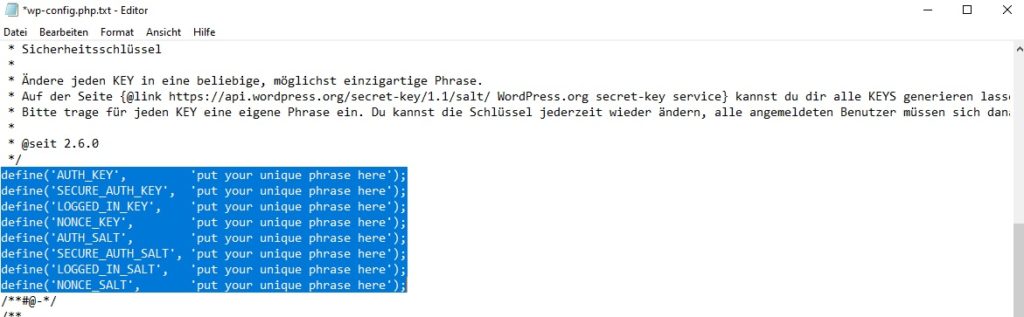

</files>Füge Sicherheitsschlüssel hinzu um die WordPress Sicherheit zu steigern

Außerdem solltest Du die Sicherheitsschlüssel in der wp-config anpassen. Standardmäßig sieht das etwa so aus:

Du solltest die ganzen Keys aber definitiv ändern. Nutze dazu einfach die WordPress API unter folgender URL. Die dort aufgeführten Werte kopierst Du einfach in Deine Config-Datei hinein und speicherst diese ab.

SSL Login erzwingen

Hast Du einen SSL Server? Dann solltest Du diesen auch nutzen! Mit folgenden zwei Befehlen kannst Du einen SSL Login erzwingen:

define('FORCE_SSL_LOGIN', true);

define('FORCE_SSL_ADMIN', true);Beide Befehle einfach in die wp-config.php einfügen. Dadurch wird die Übertragung der Daten zusätzlich geschützt.

Links die im neuen Fenster öffnen absichern

Klingt etwas komisch. Aber Du kennst vielleicht Links die in etwa so aussehen:

<a href="deinlink" target="_blank">Dein Linktext</a>Mittlerweile gibt es soviele Versuche von Angreifern Systeme zu infiltrieren. Hacker machen selbst vor simplen Links keinen Halt. Das Problem ist, dass beim öffnen des neuen Fensters noch eine Verbindung zu Deiner Webseite besteht. Mit gezielten Angriffen kann daher Schaden angerichtet werden. Es empfiehlt sich daher solche Links mit einem einfachen Attribut abzusichern.

rel="noopener noreferer"Dieses unterbindet etwaige Versuche der Angreifer. Es handelt sich um zwei Attribute weil einige Browser mit noopener Nichts anfangen können. Dein Link sollte daher im Hinblick auf höhere WordPress Sicherheit wie folgt aussehen:

<a href="deinlink" target="_blank" rel="noopener noreferer">Dein Linktext</a>Wer zum Beispiel mit Yoast SEO arbeitet, hat im Editor die Funktion ohnehin eingebettet. Alle anderen Links musst Du manuell prüfen und ggfs. in einer Datenbank anpassen. Von einem Plugin würde ich abraten.

Weitergehende Informationen liest Du bei WPHelp.

Was macht WordPress Sicherheit wirklich aus?

Die oben genannten Methoden bringen allesamt irgendwie mehr Sicherheit in Deinen Blog. Aber was davon ist wirklich wichtig für mehr WordPress Sicherheit? Nun 100% sicher wird Dein Content Management System nie sein. In meinen Augen ist das Wichtigste sensibilisiert zu sein. Sei Dir der Gefahren bewusst, akzeptiere diese und handle entsprechend. Vertrauen auf den ersten Blick NIEMANDEM blind.

Du solltest auf jeden Fall sichere Passwörter verwenden. Ändere regelmäßig Dein Passwort und halte WordPress und dessen Themes/Plugins aktuell. Lösche inaktive Themes und Plugins komplett. Ich empfehle aber nicht gleich einer der ersten zu sein bei Core Updates. 1-2 Wochen warten hat sich bei mir bewährt. Dann gab es genügend Tester und grobe Probleme sind behoben. Bei wichtigen Sicherheitsupdates solltest Du Dir jedoch nicht soviel Zeit lassen.

Lies daher die Ankündigungen zu den Updates durch. Es kann sich auch lohnen in ein paar Facebook Gruppen einzutreten. Dort gibt es oft Beiträge mit Hinweisen. Themes und Plugins solltest Du vorher Downloaden und auf Viren prüfen. Erst dann per SFTP hochladen. Dieser verschlüsselt die Daten und schützt somit zusätzlich. Mit einigen Plugins kannst Du Dich vor Angreifern schützen. Zum Beispiel in dem Du die Login Versuche beschränkst.

Wie sieht es mit Security Plugins aus?

Große Sicherheits Suite Plugins machen Deinen Blog „schwerer“. Die Performance kann darunter leiden. Zwar könntest Du Scans in den Einstellungen reduzieren oder auf die Nacht verschieben. Aber ich persönlich bin der Meinung das die vorher aufgezählten Maßnahmen schon viel zur WordPress Sicherheit beitragen. Letzten Endes musst Du es selbst entscheiden, wieviel zusätzlichen Code Du installieren willst.

Ich versuche diesen immer so gering wie möglich zu halten. Wer zusätzlich etwas auf Sicherheit fokussiert ist, wird gut gewappnet sein. Wie stellst Du den Schutz von WordPress in Deinem Blog sicher? Berichte mir gern in den Kommentaren dazu. Im nächsten Kapitel zeige ich Dir dann noch, wie Du eine SSL Verschlüsselung implementierst.

Sehr, sehr gut beschrieben. Das hat mich wirklich weiter gebracht und ich setz auch direkt mal ein paar Dinge um. Ich habe in der Vergangenheit die Erfahrung gemacht, dass Backups auf verschiedenen Servern auch sehr praktisch ist. Falls der eine mal crasht, hat man noch das andere Backup.

Hallo Marie,

schön das Dir der Artikel gefällt. Ich finde es fahrlässig wie teilweise Webseiten mit den Daten und Sicherheit umgehen.

Teilweise werden gar keine Sicherungen gemacht. Aus einer eigenen Erfahrung auf einem Blog vor einigen Jahren, kann ich jedoch nur dazu raten immer schön WordPress Backups zu machen.

Ansonsten ist die WordPress Sicherheit ebenfalls ein Thema, dass häufig stiefmütterlich behandelt wird. Schaue ich in mein Backend und auf die täglichen Versuche von Logins (die gesperrt werden), bestätigt das mein Reden.

Viele Grüße

Ronny

Kurze Fragen zum Code:

#Zugriffe auf .htaccess verhindern

order allow,deny

deny from all

satisfy all

Warum schreibt man da und nicht wie darüber den Dateinamen? Wofür stehen die Zeichen.

Und was bedeutet „satisfy all“ bzw. was bewirkt das?

Wäre super, wenn Du das kurz erklären könntest.

Hallo Johannes,

die erste Zeile „order allow, deny“ legt fest in welcher Reihenfolge die Befehle abgearbeitet werden. Sprich hier erst die Allows danach die Denys.

„deny from all“ verhindert generellen Zugriff auf die Dateien.

Das „satisfy all“ besagt dass nur Zugriff gewährt wird, wenn alle Bedingungen erfüllt sind. Das könnte man theoretisch weglassen. Aber manche Server sind standardmäßig anders konfiguriert, sodass der Befehl zu einer höheren Sicherheit beiträgt.

Zu Deiner weiteren Frage. Du kannst den Code auch wie oben für das bestimmte File machen. Manchmal möchte man aber gewissen Personen Zugriff geben und legt eventuell noch Benutzer an und entsprechend eine htpasswd Datei. Die wäre mit dem Code ebenfalls abgedeckt.

Viele Grüße

Ronny